Equalize, il caso di dossieraggio che sta animando le cronache di queste ore ripropone tutti i temi posti da vicende analoghe accadute in Italia e all’estero, e in particolare ne evidenzia tre: la “fedeltà” dei civil servant a cui è affidato il potere di entrare nelle “vite degli altri”, il coinvolgimento di soggetti privati nell’erogazione di servizi tecnologici ad apparati critici dello Stato, la necessità di “non andare troppo per il sottile” o di praticare la “plausible deniability” da parte di istituzioni, aziende e soggetti in posizioni apicali anche nei settori privati – di Andrea Monti – Inizialmente pubblicato su Strategikon – Italian Tech – La Repubblica Leggi tutto “Chi ci protegge dal dossieraggio tecnologico?”

Possibly Related Posts:

- Il (vero) motivo per il quale Anthropic dice no alle armi autonome

- La NATO può realmente fidarsi degli iPhone?

- La California prova a risolvere diversamente il problema dell’età online

- Il nuovo esercito di terracotta dell’impero cinese è fatto di robot

- L’Europarlamento blocca l’IA sui cellulari dei deputati. Non per questo siamo più sicuri, anzi

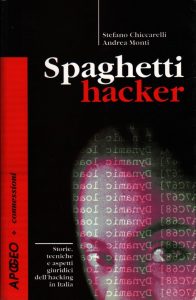

Vent’anni fa, di questi tempi, arrivava in libreria

Vent’anni fa, di questi tempi, arrivava in libreria